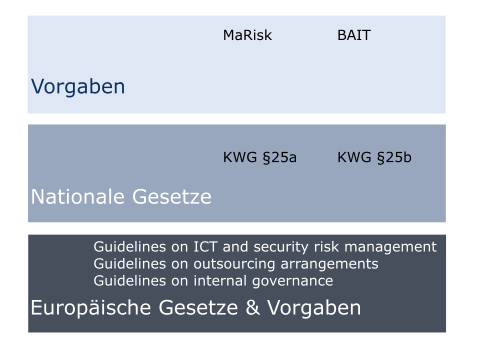

Die Einführung der bankaufsichtlichen Anforderungen an die IT (BAIT) konkretisiert die Anforderungen an die IT, insbesondere die Umsetzung der MaRisk. Die BAIT ergänzt somit die MaRisk als Operationalisierung des §25 KWG, sowie die Umsetzung der Vorgaben der European Banking Authority (EBA). Die Guidelines on ICT and security risk management der EBA sind seit dem 30. Juni 2020 gültig, und wurden insbesondere im Hinblick auf den die Ziele des FinTech Action Planes der Europäischen Union ausgearbeitet: Stärkung innovativer Geschäftsmodelle, stärkere Resilienz gegenüber Cyber-Risiken und Integration von neuen Technologien. Die BAIT adressiert somit nicht nur etablierte Institute, sondern auch Startups mit weniger etablierten Prozessen, was einige Ausdetaillierungen innerhalb der BAIT erklärt.

Derzeit ist die Novelle der BAIT in Konsultation, die Veröffentlichung der finalen Fassung wird im ersten Quartal analog der Novelle der MaRisk erwartet. Auf Basis der Version zur Konsultation vom 26.10.2020 haben wir die Haupt-Handlungsbedarfe ausgearbeitet.

Analyse der Abhängigkeiten von Dritten, insbesondere Zentralbankfunktionen, Informations- und Telekommunikationsdienste und Versorgungsleistungen und Aufnahme in die IT Strategie als Teil der Mindestinhalte. Interessant ist hier der explizite Hinweis auf Telekommunikationsdienstleistungen, da insbesondere die Entwicklung der Abhängigkeiten betrachtet werden sollte. In Betracht gezogen werden sollte hier die Entwicklung von ansteigenden Home-Office Tätigkeiten, die Versorgungssicherheit und SLAs der Banken mit den ISPs greifen bei privaten Anschlüssen nicht und stellen ggf. Risiken dar.

Erstmalig finden sich das Kapitel „operative Informationssicherheit“ in der BAIT, welches den steigenden Cyberrisiken Rechnung trägt:

Das Kapitel des Benutzerberechtigungsmanagements wurde in Identitäts- und Rechtemanagement umbenannt, und enthält weiterhin im Wesentlichen Anforderungen an die Benutzerberechtigungen und die technischen und organisatorischen Maßnahmen zur Umsetzung und Sicherstellung der Berechtigungsstrukturen.

Das Teil der IT-Projekte und Anwendungsentwicklung operationalisiert die oben beschrieben Anforderungen der Risikobasierten Projektsteuerung sowie die erweiterten Dokumentationspflichten insbesondere im Hinblick auf die personelle und finanzielle Ausstattung. Wesentliche Änderung ist die Neudefinition des Begriffes Anwendungsentwicklung, welcher vorher die Erstellung von Software für „bankfachliche Prozesse“, und zukünftig „Geschäfts- und Unterstützungsprozesse“ umfasst. Eine mögliche Interpretation ist dass zukünftig jegliche Softwareerstellung welche mindestens die Level 1 und Level 2 Prozesse der Institute umfasst unter die Definition der Anwendungsentwicklung der BAIT fällt, und nicht auf Kernbanksysteme beschränkt ist. Die Anforderungsdokumente können zukünftig um ein Product Backlog ergänzt werden, was die BAIT-konforme Dokumentation der agilen Entwicklung von Software insbesondere für FinTechs wesentlich erleichtert.

Wir gehen aktuell davon aus dass es noch kleinere Änderungen in Details der BAIT gibt, die wesentlichen Veränderungen im Bereich des Informationsrisikomanagements sowie der operativen Informationssicherheit Bestand haben. Die neuen Änderungen zwingen die Institute zu einer stärkeren Vernetzung der Systeme, insbesondere in den Bereichen Risk, BCM, EAM, IKS und ISMS um die ganzheitliche Betrachtung von Risiken, Vorfällen, Systemen, Schutzbedarfen etc. zu ermöglichen.

Durch die neue Komponenten der Abhängigkeitsbetrachtung sowie der Interessenkonflikte, welche auch Teil der sich aktuell in Konsultation befindlichen MaRisk Novelle sind, kommt das Thema Auslagerung und Supplier-Management stärker in den Fokus. Aus unserer Sicht besteht im Bereich Auslagerung unmittelbar Handlungsbedarf, da sich identifizierte Risiken z.B. durch Interessenkonflikte aufgrund der in der Praxis beobachteten oftmals mehrjährigen vertraglichen Bindung der Auslagerungen sowie der notwendigen Wissenstransformation nur schwierig oder unter hohen Kosten kurzfristig auflösen lassen. Wir sehen in der Einführung eines risikobasierten Suppliermanagements nicht nur die rechtskonforme Umsetzung der BAIT, sondern erhebliche langfristige Einsparpotentiale welche durch die Bündelung der Einkaufsleistung und der Einführung von auf Qualitätsstufen basierenden Leistungskatalogen erreicht werden.